你想 只需使用某人的号码即可破解某人的电话?您可能没有意识到这一事实,但我们想向您保证,无需触摸某人的手机就可以对其进行黑客攻击,并且通过本文,我们将教您如何做到这一点。尽管内置的安全功能可能会使您的黑客攻击过程变得复杂,但是,我们将尽力为您简化该过程。那么,让我们开始吧。

>> 不要错过: 如何在不碰手机的情况下破解某人的手机(100% 有效)

仅凭号码就能破解某人的电话吗?

如前所述,如今,只需使用某人的号码就可以免费破解他们的手机。您会惊讶地发现,如果您了解智能手机设备的基本操作,您也可以做到这一点。我们非常确定,您想学习如何破解手机的原因是您想窥探亲人的生活。

您很有可能想知道他们异常行为的原因;如果您是父母,这对您来说很重要。侵入某人手机的最流行方法之一是使用间谍应用程序。这适用于大多数设备;但是,要仅使用某人的号码破解某人的 iPhone,您将需要 iCloud 凭据。

如何仅用号码破解某人的电话(100% 有效)

mSpy:侵入某人手机的最佳应用程序

要破解某人的电话,您无需成为专业黑客。

您可以使用一个很棒的间谍应用程序,称为 mSpy。正如本文中提到的,任何具有智能手机操作基本知识的人都可以破解某人的手机。

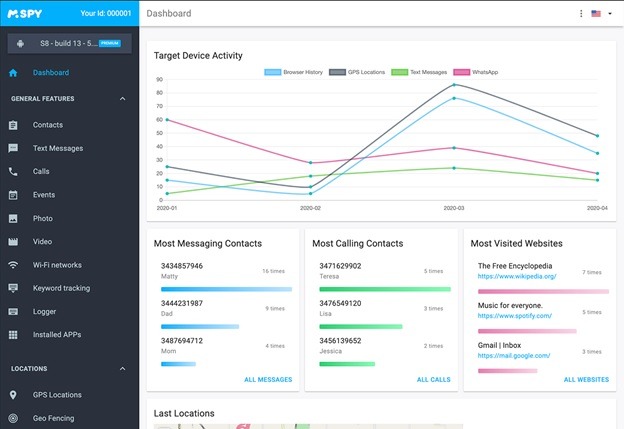

听起来很疯狂,但在 mSpy,您只需使用某人的号码即可破解他们的电话。 mSpy 是一个可靠的黑客工具;开始使用的唯一要求是拥有支持互联网的设备。

主要特性

以下是一些关键特征 mSpy-

- 允许您同时跟踪多个设备。

- 您可以方便地将数据或信息导出到 CSV 文件中。

- 允许您访问前 10 个最常呼叫的联系人。

- 允许您远程监控任何人的设备,甚至不让他们意识到。

- 易于使用。

- 惊人的键盘记录功能。

键盘记录器对于想要关注孩子的父母来说非常有用line 活动及其 Google 搜索。

如何远程破解某人的电话 mSpy

阅读本节,了解如何通过这款出色的间谍应用程序免费远程破解某人的手机 mSpy.

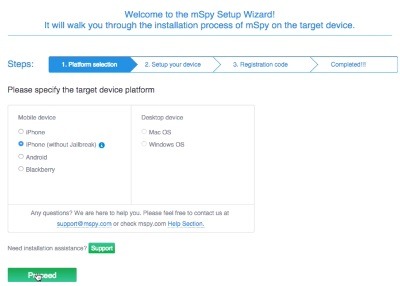

- 首先,访问官方 mSpy 网站通过以下链接 https://www.mspy.com/。根据您的要求,您可以选择任何套餐。

- 然后,您将需要选择要监控的设备类型。

- 现在,您必须下载该应用程序并将其安装到您的目标设备上。接下来,您需要允许该应用程序的所有权限。

- 另一方面,对于 iOS 设备,如果您想访问目标手机的相机,则需要知道 iCloud 凭据。请注意,应启用备份功能。

- 然后,您必须接受验证过程。最后,您现在可以登录了line 仪表板。

这就是如何远程破解某人的手机,这是一种简单的方法,借助它您可以监控目标设备的通话、消息、社交媒体活动、GPS 位置等。

>> 不要错过: 2024 年如何破解某人的手机照片[最简单的方法]

仅用号码破解某人手机的其他方法

在本节中,我们将讨论仅使用某人的号码入侵其手机的一些其他方法。

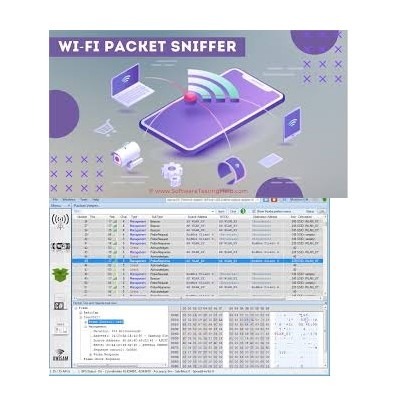

使用 WiFi 嗅探器破解手机

首先,必须了解 WiFi 嗅探器是一种数据包分析器。

使用 WiFi 嗅探器的主要目的是拦截数据。

然而,如今,WiFi 嗅探器可用于侵入某人的手机。这些称为无线包嗅探器攻击。

无线嗅探有两种模式:

- 显示器

- 淫乱

在monitor模式下,提取并读取来自目标设备的所有数据;这样做时,黑客的设备不会向目标设备发送任何内容。

另一方面,混杂模式涉及拦截,然后读取目标设备的所有数据,然而,在这样做的同时,黑客的数据被传输(这是可检测的)。这里需要注意的是,无线嗅探器被认为对于定位密码和用户名非常有用。

分步指南:

- 首先,您需要建立一个免费的 WiFi 网络,请记住,黑客需要在适当的时间,当他或她知道目标可能想要连接到该网络时,例如在公共场所、联合办公中进行此操作。空间、咖啡馆等

- 目标设备连接到 WiFi 热点后,通过网络,您将能够拦截来自目标手机的传入流量(未加密)。

- 请记住,要成功进行此类黑客攻击,黑客和目标设备需要位于设置热点的同一位置。

- 另请注意,借助此技术,您将只能阅读目标设备上加密的电子邮件和消息。

*限制:

如前所述,只有当目标用户在黑客设置的热点中处于活动状态时,此方法才会成功。

利用 SS7 漏洞破解某人的电话

首先,让我们尝试了解一下 SS7 到底是什么。 SS7 代表 7 号信令系统。

SS7 是全世界使用的最重要的网络通信协议之一。它于 1975 年首次推出。移动运营商多年来一直广泛使用它;然而,了解该协议中存在多个漏洞至关重要。黑客利用这些漏洞拦截目标设备的数据。

要执行 SS7 攻击,您需要一台计算机、Linux 操作系统和用于 SS7 的 SDK(软件开发工具包)。你会惊讶地发现,通过 SS7 攻击;您可以方便地绕过加密。

*限制:

如果您注意到移动网络公司发现此类漏洞后,大多数公司正在使用安全承包商来增强安全性并防止此类攻击,那将会有所帮助。

雇佣黑客破解手机

如果我们前面列出的所有上述方法对您来说似乎相当复杂,那么对您来说最简单的方法就是聘请专业黑客。

通过聘请专业黑客,您将可以访问目标设备上的无限信息。毫无疑问,这些黑客都经过了专门的培训,因此获得专家的帮助应该是您的绝佳选择。

*限制:

大多数人在使用这种方法时面临一个主要问题,因为很难找到可靠的黑客(确认黑客的真实性非常繁琐)。

>> 不要错过: 如何破解某人的 Snapchat 在他们不知情的情况下(100% 工作)

黑客入侵电话的常见问题解答

如何判断您的手机是否被黑客入侵?

- 数据使用率异常高:这是一个重要的迹象,表明有人可能通过间谍应用程序监视您,而您可能没有意识到。

- 不寻常的短信或陌生号码的来电:手机遭到入侵的另一个迹象是,您可能会接到从未拨打过的号码(在通话记录中)的电话,或者您可能会注意到向您从未发送过任何消息的人发送了异常短信。

- 性能较慢:例如,如果您的智能手机在一天内多次崩溃,则某些应用程序会不断崩溃;这又是一个重要迹象,表明有人可能入侵了您的手机。

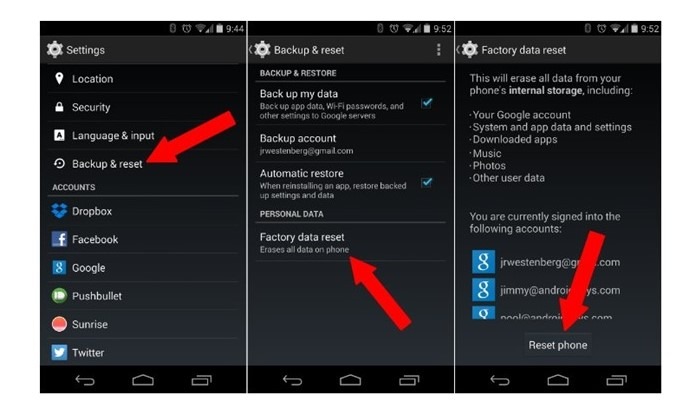

如何从您的手机中删除黑客?

要从您的智能手机中删除黑客,最简单易行的解决方案是将手机恢复出厂设置。这将有助于删除在后台运行的任何间谍软件或阻止手机上发生的任何恶意活动。恢复出厂设置后,您应该在设备上安装最新版本的操作系统。当您怀疑您的手机已被黑客入侵时,要做的第一件事就是关闭设备上的互联网。然后,您应该仔细尝试分析设备上的数据量消耗。此外,某些专门的应用程序可以为您提供手机上安装的所有应用程序的详细信息。

结论

因此,我们希望您已经成功学会了如何仅使用某人的电话号码来破解他们的手机。另外,不要忘记查看表明您的设备可能已被入侵的迹象列表,而您甚至可能不知道这一点。在诸如此类的间谍应用程序的帮助下 mSpy,您可以快速获取有关目标设备的所有所需信息。

如果您对本文有疑问或建议,请随时在评论部分写下。敬请关注!

>> 了解更多关于 手机黑客.

- MoniMaster 回顾2024年:值得投资吗? - 3月4,2024

- 给出轨男友或丈夫的 50 条信息 - 4月2023日,XNUMX年

- 如何在 iPhone 上屏蔽 TikTok:4 种有效方法 - 11月14,2023

Kan iemand mij helpen 会见 tel hacken van vriendin van mij

你找到人了吗?

坤杰哈肯?

到底什么才是真正的人?

Iemand al wat geregeld?