Czy chcesz włamać się do telefonów innych osób, ale nie możesz znaleźć żadnego działającego rozwiązania? Cóż, tak jak ty – tak wiele zatroskanych osób chciałoby mieć oko na swoich przyjaciół i rodzinę. Na szczęście nauka jak zhakować czyjś telefon, nie dotykając go jest całkiem proste, jeśli używasz odpowiednich narzędzi. W tym poście opowiem Ci, jak zhakować telefon bez dotykania go na 6 różnych sposobów.

Czy można zdalnie włamać się do czyjegoś telefonu?

Tak, możliwe jest włamanie się do czyjegoś telefonu bez konieczności ciągłego uzyskiwania do niego dostępu. W tym celu możesz po prostu zainstalować na swoich telefonach aplikację do śledzenia urządzeń. Można to zrobić, uzyskując wcześniej dostęp do telefonu lub zdalnie. Po zainstalowaniu moduł śledzący pobierze wszystkie istotne dane urządzenia i prześle je na swój serwer. Możesz później przejść do panelu internetowego, aby śledzić urządzenie bez dotykania go.

Jak zhakować czyjś telefon bez dotykania go (100% pracy)

Korzystanie z aplikacji do śledzenia urządzeń byłoby najlepszym sposobem, aby dowiedzieć się, jak włamać się do czyjegoś telefonu, nie mając go. Udostępniłem samouczek dotyczący dwóch z tych niezawodnych narzędzi do śledzenia urządzeń dla urządzeń z systemem Android i iOS.

1. mSpy: Najlepsza aplikacja do hakowania telefonu na iPhone'a

Jeśli docelowy użytkownik ma iPhone'a, możesz rozważyć użycie mSpy włamać się do ich urządzenia. Za pomocą mSpy jest niezwykle łatwy i spełni wszystkie potrzeby w zakresie śledzenia urządzeń.

- Możesz zdalnie wyświetlić ich lokalizację na żywo lub uzyskać dostęp do ich historii lokalizacji.

- Może szpiegować ich wiadomości, połączenia, historię przeglądania, kontakty, notatki i inne szczegóły urządzenia.

- Pozwoli ci także szpiegować ich aplikacje społecznościowe, takie jak WhatsApp, Facebook, Instagram, SnapchatI więcej.

- Niektóre inne zaawansowane funkcje obejmują wykrywanie usunięcia karty SIM, keylogger, geofencing i tak dalej.

- Obsługuje tryb ukrycia i oferuje różne wersje dla urządzeń po jailbreaku i nie po jailbreaku.

Uczyć się jak zdalnie włamać się do czyjegoś telefonu bez dotykania go przez mSpy, wykonaj następujące kroki:

Krok 1: Weź swój mSpy subskrypcja

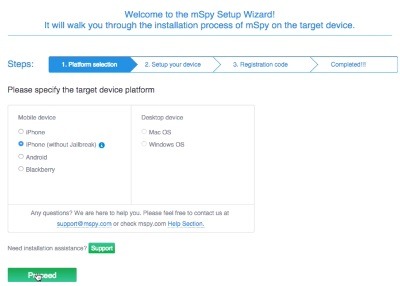

Na początek możesz po prostu wejść na stronę mSpy i wybierz iPhone'a jako urządzenie docelowe. Możesz wybrać, czy chcesz wybrać wersję narzędzia po jailbreaku, czy nie.

Krok 2: Skonfiguruj mSpy naganiacz zwierza

Jeśli wybrałeś wersję bez jailbreaku, musisz upewnić się, że funkcja kopii zapasowej iCloud jest włączona na ich urządzeniu.

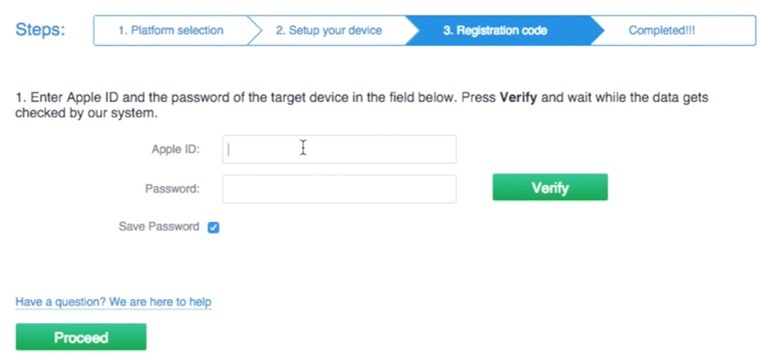

Gdy to zrobisz, możesz po prostu zalogować się na swoje konto iCloud, wprowadzając odpowiednie poświadczenia.

W przypadku, gdy urządzenie jest zepsute lub chcesz je złamać, skorzystaj z pomocy Cydii, aby zainstalować aplikację.

Po mSpy aplikacja jest zainstalowana, zaloguj się na swoje konto i pozwól jej na zdalne śledzenie wszystkiego.

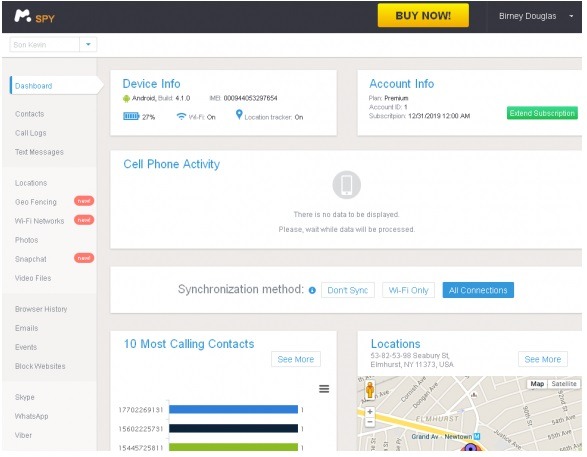

Krok 3: Śledź ich dane telefonu

Otóż to! Teraz możesz po prostu przejść do dalejline pulpit nawigacyjny mSpy i zobaczyć wszystkie istotne szczegóły swojego telefonu. Wszystko będzie wymienione w różnych kategoriach, dzięki czemu możesz włamywać się do telefonów innych osób bez zauważenia.

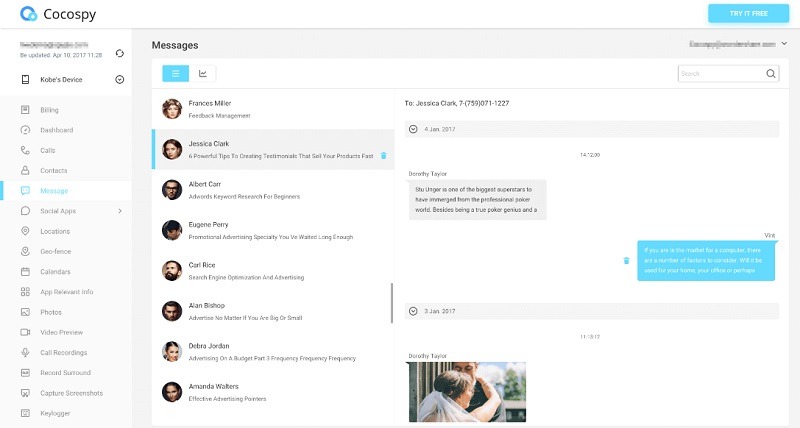

2. Cocospy: Najlepsza aplikacja do hakowania telefonu na Androida

Jeśli docelowy użytkownik posiada urządzenie z Androidem, możesz skorzystać z pomocy Cocospy by go śledzić. Jest to jedna z najbardziej przyjaznych dla użytkownika i zaradnych aplikacji śledzących, która może monitorować wszystkie kluczowe parametry urządzenia.

- Bez konieczności rootowania ich telefonów możesz zhakować wszystkie ważne szczegóły swojego urządzenia z Androidem.

- Cocospy mogą śledzić lokalizację swojego telefonu na żywo, a także rejestrować historię lokalizacji w przeszłości.

- Może również pomóc w śledzeniu ich kontaktów, dzienników połączeń, notatek, historii przeglądania, wiadomości, zainstalowanych aplikacji i tak dalej.

- Możesz także zhakować wszystkie ich aplikacje społecznościowe, takie jak Facebook, Instagram, WhatsApp, WeChat, SnapchatI więcej.

- Inne cechy Cocospy to wbudowany keylogger, tryb stealth, geofencing itp.

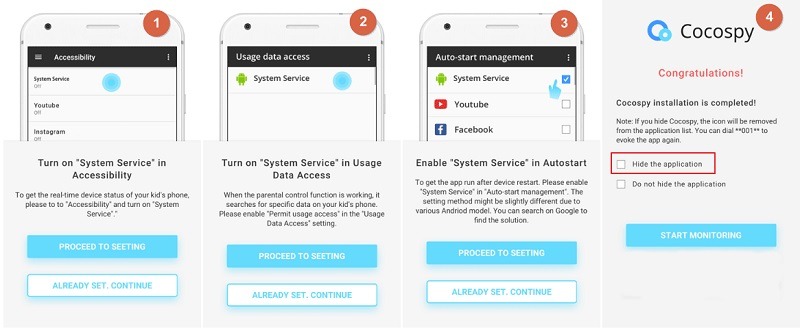

Możesz dowiedzieć się, jak włamać się do czyjegoś telefonu bez dotykania go za pomocą Cocospy w następujący sposób:

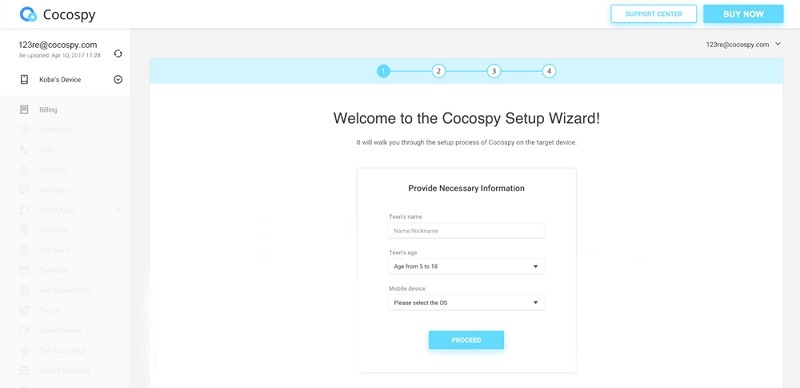

Krok 1: Stwórz swoją Cocospy konto

Po pierwsze, wystarczy wejść na oficjalną stronę internetową Cocospy i utwórz swoje konto. Możesz wprowadzić szczegóły, takie jak typ urządzenia docelowego i niektóre informacje o użytkowniku.

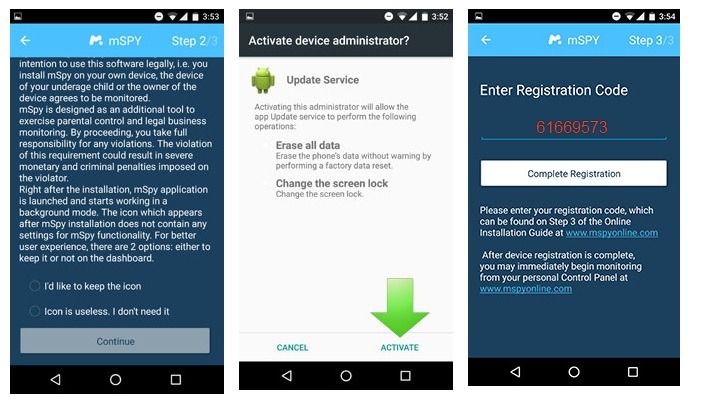

Krok 2: Zainstaluj Cocospy tracker w telefonie

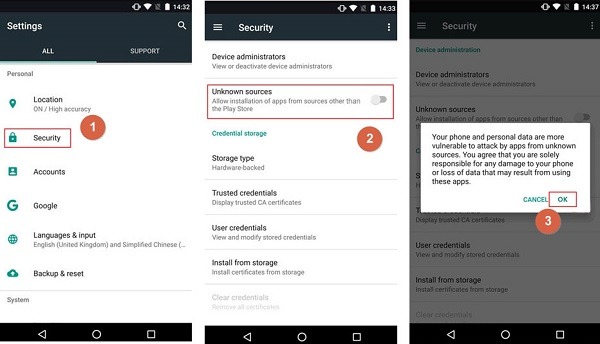

Po utworzeniu konta możesz uzyskać dostęp do telefonu i przejść do Ustawienia> Bezpieczeństwo, aby umożliwić instalację aplikacji z nieznanych miejsc. Możesz także przejść do ustawień Google telefonu i wyłączyć funkcję Play Protect.

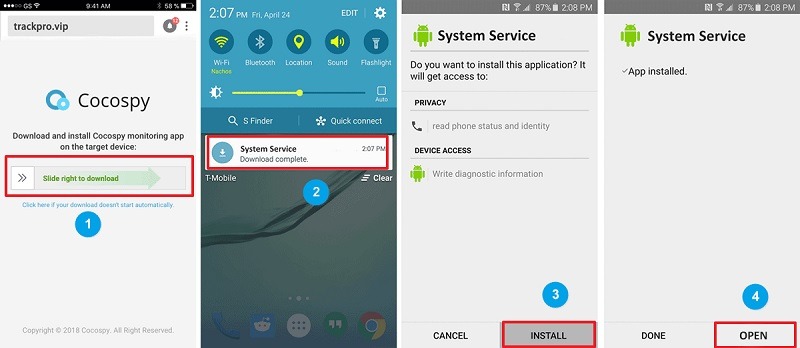

Teraz możesz po prostu przejść do Cocospy w telefonie, aby pobrać pakiet APK. Później możesz uruchomić pobrany plik APK i pozwolić przeglądarce zainstalować Cocospy tracker na urządzeniu.

Świetny! Następnie możesz po prostu uruchomić aplikację i przyznać Cocospy potrzebne uprawnienia do śledzenia telefonu. Jeśli chcesz, możesz usunąć ikonę aplikacji i pozwolić jej działać niewidocznie na swoim urządzeniu.

Krok 3: Zacznij śledzić swoje urządzenie z Androidem

Po zakończeniu konfiguracji możesz przejść do swojego Cocospy deska rozdzielcza na dowolnym urządzeniu. Tutaj możesz znaleźć wszystkie istotne szczegóły dotyczące ich urządzenia wymienione w różnych sekcjach na pasku bocznym i możesz włamać się do telefonów innych osób bez zauważenia.

>> Nie przegap:

- Jak zhakować czyjś telefon za pomocą tylko jego numeru (100% pracy!)

- Jak włamać się do kogoś Instagram Bez ich wiedzy w 2024 roku

- Jak zdalnie zhakować czyjąś kamerę telefonu w 2024 roku?

Jak zdalnie zhakować czyjś telefon za darmo?

Oprócz wyżej wymienionych technik możesz również nauczyć się, jak zdalnie włamać się do czyjegoś telefonu za darmo, stosując te techniki. Chociaż ich wskaźnik sukcesu nie jest tak wysoki jak trackerów urządzeń, nadal możesz ich spróbować.

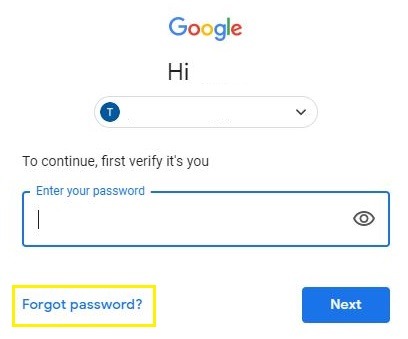

- Wysyłaj wiadomości spamowe do użytkownika docelowego

Jeśli chcesz, możesz spróbować włamać się do telefonów innych osób, wysyłając wiadomości spamowe do docelowego użytkownika. Załóżmy, że próbujesz włamać się do jego konta Google i wysłałeś do niego wiadomość odzyskiwania.

Teraz możesz wysłać im wiadomość span, prosząc o odpowiedź na kod odzyskiwania. Po uzyskaniu jednorazowego kodu uwierzytelniającego możesz łatwo uzyskać dostęp do jego konta.

Poza tym możesz również utworzyć stronę phishingową i wysłać jej adres URL do docelowego użytkownika, aby uzyskać dostęp do danych uwierzytelniających jego konto.

- Zrób nalot o północy

Ponieważ większość ludzi pozostawia swoje telefony bez opieki podczas snu, możesz również przeprowadzić nalot o północy. Gdy docelowy użytkownik śpi, możesz uzyskać dostęp do jego telefonu i odblokować go za pomocą jego danych biometrycznych. Możesz teraz zainstalować dowolny tracker lub uzyskać dostęp do danych jego urządzenia.

Jeśli chcesz, możesz zdalnie zainstalować tracker na ich telefonie, gdy śpią. W ten sposób nie będą nawet wiedzieć, że poszedłeś na kompromis z ich telefonem, gdy spali.

- Użyj IMSI Catcher (Stingray), aby zhakować urządzenie

Łapacz IMSI, znany również jako Stingray, będzie działał jak druga wieża, którą możesz ustawić w pobliżu docelowego użytkownika. Spowoduje to automatyczne przechwycenie wszystkich danych sieciowych (takich jak połączenia, wiadomości i inne szczegóły). Możesz skonfigurować narzędzie do przechwytywania i wysłać kod IMSI do urządzenia, aby je połączyć.

Należy jednak pamiętać, że technologia IMSI nie jest dla nas łatwo dostępna i często jest zarezerwowana dla agencji rządowych lub dostawców sieci. Poza tym skonfigurowanie płaszczki może być dość kosztowne i trudniejsze do wdrożenia.

- Skontaktuj się z profesjonalistą

Jeśli nie możesz nauczyć się włamywać się do czyjegoś telefonu bez dotykania go samodzielnie, możesz skontaktować się z profesjonalnym hakerem. Jest tak wielu hakerów, których można znaleźć na stronach takich jak Reddit, Quora i innychline forum.

Wcześniej po prostu sprawdź włączenieline recenzje ich usług, aby upewnić się, że są legalne. Upewnij się także, że pomogą Ci uzyskać stały dostęp do urządzenia docelowego.

Najczęściej zadawane pytania

1. Jak sprawdzić, czy Twój telefon został zhakowany?

Istnieje kilka sposobów, aby zauważyć, że Twoje urządzenie zostało zhakowane. Na przykład, jeśli bateria wyczerpuje się szybciej, a korzystanie z Internetu wzrosło, może to oznaczać nieprawidłowe zachowanie telefonu. Jeśli możesz posłuchać echo gdy prowadzisz rozmowę, może to oznaczać, że jesteś nagrywany.

2. Jak upewnić się, że Twoje urządzenie nie zostało naruszone?

Zawsze miej dostęp do telefonu i blokuj urządzenie oraz aplikacje. Ponadto zainstaluj aplikację anty-malware na swoim urządzeniu i regularnie ją skanuj, aby usunąć z niego wszelkie złośliwe jednostki.

3. Jak usunąć aplikację hakerską z telefonu?

Najłatwiejszym sposobem usunięcia narzędzia do śledzenia urządzenia jest zainstalowanie aplikacji antywirusowej lub złośliwego oprogramowania, która może skanować jego pamięć. Jeśli chcesz, możesz również przywrócić ustawienia fabryczne telefonu, odwiedzając jego ustawienia. Spowoduje to automatyczne wyczyszczenie wszystkich zapisanych danych i zainstalowanych aplikacji na urządzeniu, w tym wszelkich trackerów.

Wnioski

Jestem pewien, że po przeczytaniu tego postu będziesz mógł łatwo włamać się do telefonów innych osób. Jak widać, najłatwiejszym sposobem nauczenia się włamywania się do czyjegoś telefonu bez dotykania go jest użycie aplikacji śledzącej, takiej jak mSpy or Cocospy. Te aplikacje szpiegowskie są wyjątkowo niezawodne i bezproblemowo zaspokoją Twoje potrzeby w zakresie śledzenia urządzeń. Możesz zapoznać się z ich bezpłatną wersją demonstracyjną, aby lepiej zrozumieć, jak działają, nie płacąc nic.

>> Dowiedz się więcej postów o włamanie do telefonu.

- MoniMaster Przegląd 2024: Czy warto inwestować? - Marzec 4, 2024

- 50 wiadomości do zdradzającego chłopaka lub męża - Grudzień 4, 2023

- Jak zablokować TikTok na iPhonie: 4 skuteczne metody - Listopad 14, 2023

Nie ma hay otra manera de no instalar nada en el teléfono a espiar? Ya que no está a mi disposición

Hi

Cześć, proszę o kontakt mailowy. Dziękuję

Cześć, jak mogę ci pomóc pls?

как с вами связаться чтобы уточнить ам все на angлийском? а через камеру можно видеть и слышать

Bonjour est-ce qu'il est możliwe de contrôler un téléphone sans installer le logiciel dedans manuellement et juste avec le numéro de téléphone de l'appareil

Dziękuję wam

Aby uzyskać dostęp do systemu iOS, musisz mieć dostęp do kabla telefonicznego, aby uzyskać dostęp do informacji identyfikacyjnych iCloud. Notez que la fonction de sauvegarde doit être activée.

Sizinle nasil iletişim kurabilirim

Queria hachear lub celular

哈嚕!我需要幫助!誰能幫幫我?